Исследователи безопасности обнаружили новый IoT-ботнет Hakai, который тайно инфицирует маршрутизаторы преимущественно производства D-Link, Huawei и Realtek.

Об этом сообщает издание ZDNet.

Впервые ботнет был обнаружен специалистами по кибербезопасности из NewSky Security.

Первая версия Hakai была основана на вредоносном ПО Qbot (также известном как Gafgyt, Bashlite, Lizkebab, Torlus и LizardStresser). Первая версия ПО была сравнительно простой и проявляла редкую активность, сообщил изданию ZDNet эксперт по безопасности Анкит Анубхав (Ankit Anubhav).

По мнению Анубхава, создатель Hakai изначально искал внимания и огласки.

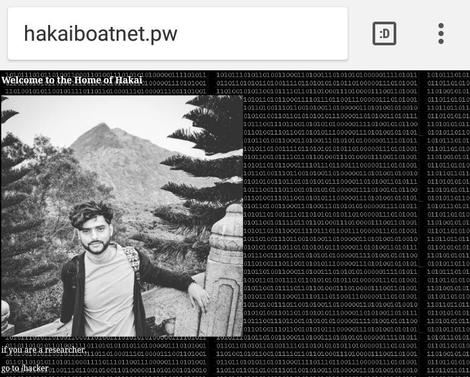

“Он попросил меня популяризировать его ботнет. Он даже поместил мою фотографию на главную страницу C&C-сервера с адресом hakaiboatnet [.] pw”, – сообщил Анубхав.

Фото: ZDNet

Однако вскоре ботнет начал активно инфицировать пользовательские устройства на постоянной основе примерно месяц спустя после обнаружения в июне 2018 года. В ходе атак была проэксплуатирована уязвимость CVE-2017-17215 в маршрутизаторах Huawei HG352.

Отмечается, что с того времени активность Hakai продолжает расти.

Через месяц исследователи заметили, что Hakai начал атаковать роутеры D-Link через уязвимость инъекции кода в HNAP (которую также использует вариант Satori, именуемый PureMasuta). Новый IoT-бот обрел также эксплойт к CVE-2014-8361 — давней бреши в комплекте разработчика от Realtek, которая до сих пор присутствует в сетевых устройствах разных вендоров. Со слов Анубхава, ныне в арсенале Hakai числятся еще два эксплойта для роутеров D-Link.

Кроме того, на ботнет был загружен эффективный сканер Telnet, что позволило ботоводу расширять свою армию посредством взлома учетных записей с дефолтным или ходовым паролем.

Также было зафиксировано также появление двух новых вариантов Hakai — Kenjiro и Izuku, которые уже активно распространяются онлайн.

Ранее исследователи нашли необычный способ атак на энергетические системы. Так, для этих целей можно создать гигантский ботнет, объединяющий множество IoT-устройств с большим энергопотреблением, к примеру, кондиционеров и обогревателей.

Ранее операторы ботнета Hajime осуществили более 860 тыс. сканирований, целью которых был поиск уязвимых роутеров компании MikroTik.

По результатам анализа статистики DDoS-атак с использованием ботнетов в первом квартале 2015 года, который проводит Kaspersky Lab, Украина оказалась среди топ-15 стран, в которых наблюдается наибольшее количество DDoS-атак.