Дана інформація оприлюднена на сайті компанії.

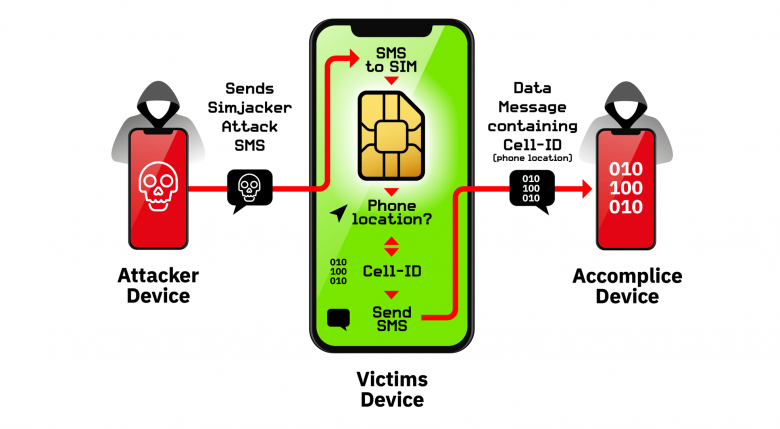

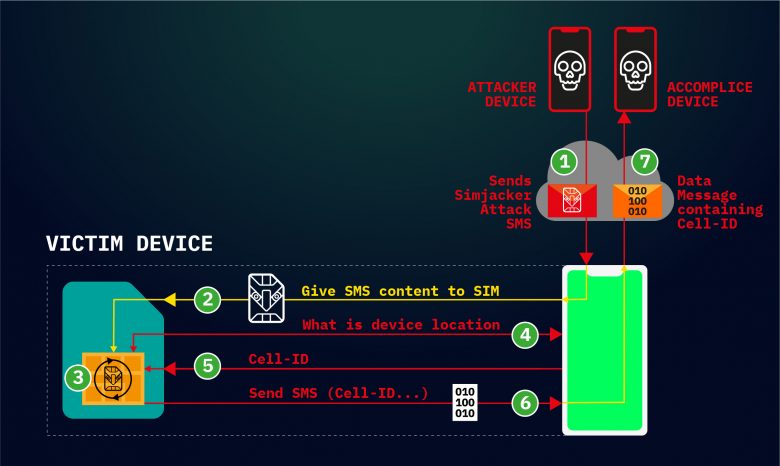

Атака Simjacker полягає у відправці на мобільний телефон SMS-повідомлення з певним типом шпигунського коду для SIM Toolkit. Таке повідомлення містить приховані “інструкції”, через які можна управляти низкою функцій пристрою.

Ці інструкції підтримуються додатком S@T Browser, що працює на SIM-карті пристрою. Варто відзначити, що SIM Toolkit і S@T Browser – це старі технології, підтримувані багатьма мобільними мережами. Вони дозволяють виконувати на гаджетах низку дій: запустити браузер, відтворити звук або ж показувати спливаючі вікна.

Унаслідок атаки Simjacker SIM-карта отримує команду відправити у повідомленні-відповіді дані про місцезнаходження й IMEI (ідентифікатор пристрою). При цьому власник гаджета жодних повідомлень не бачить.

Таким чином, зловмисники при бажанні можуть постійно надсилати SMS-повідомлення і з їхньою допомогою тривалий час відстежувати місце знаходження людини.

Фото: adaptivemobile.com

За даними експертів AdaptiveMobile Security, ця атака регулярно застосовувалася протягом як мінімум останніх двох років, пише 9to5mac.

Отже, що може робити Simjacker:

- Отримати місце розташування цільового пристрою і його IMEI;

- Поширювати будь-яку інформацію шляхом відправки підроблених повідомлень від імені жертв;

- Здійснювати дзвінки на платні номери;

- Шпигувати, наказавши пристрою зателефонувати за номером телефону зловмисника;

- Завантажувати шкідливі програми, змушуючи браузер пристрою відкривати шкідливі веб-сторінки;

- Відключатимуть SIM-карту;

- Отримувати інформацію про мову на пристрої, заряді акумулятора і т. д.

“Ця вразливість активно використовується приватною компанією, яка співпрацює з урядами для моніторингу окремих осіб. Simjacker і пов’язані з ним експлойти представляють величезний стрибок у складності і витонченості в порівнянні з атаками, які раніше проводилися в мобільних мережах… З плином часу була отримана інформація про місцезнаходження тисяч пристроїв без відома або згоди цільових користувачів мобільних телефонів”, – наголошується в дослідженні.

Назва компанії при цьому не вказується.

Вразливість може вплинути на кожен смартфон, який використовує SIM-карту, незалежно від марки або моделі. Таким чином, пристрої практично всіх виробників дозволяють дізнатися дані про місцезнаходження користувача.

“Вразливість Simjacker може поширитися на більш ніж 1 мільярд користувачів мобільних телефонів у всьому світі, що потенційно може вплинути на країни в Північній і Південній Америці, Західній Африці, Європі, на Близькому Сході і на будь-який регіон світу, де використовується ця технологія SIM-карт”, – наголошують експерти.

Фото: adaptivemobile.com

Згідно з їхніми даними, атаки Simjacker відбуваються щодня у великій кількості.

“Схеми і кількість пристроїв вказують на те, що це не масштабна операція масового стеження, але операція для відстеження великої кількості людей у різних цілях, причому цілі і пріоритети операторів змінюються з часом”, – відзначають експерти.

При цьому атаки можна легко заблокувати. Для цього потрібно, щоб оператори оновили специфікації, що визначають те, який код запускається на SIM-картах.

Застарілий S@T Browser досі використовується на SIM-картах операторів мобільного зв’язку як мінімум в 30 країнах світу. Сумарно в них проживає понад мільярд людей, і всі вони підлягають ризику стеження за допомогою Simjacker.

- Раніше дослідники із зовнішньої служби безпеки Google оголосили, що виявили безпрецедентну операцію зі злому iPhone, яка атакувала “тисячі користувачів на тиждень”, поки не була припинена в січні.

- Згодом американська корпорація Apple звинуватила компанію Google в спробах посіяти паніку серед користувачів iPhone.

Прибічник «російського миру» Дмитро Волошенков влаштувався в Агенцію оборонних закупівель при Міноборони України

Прибічник «російського миру» Дмитро Волошенков влаштувався в Агенцію оборонних закупівель при Міноборони України