Про це йдеться в повідомленні компанії Check Point, що працює в сфері IT-безпеки.

За словами експертів, в рамках однієї з фішингових кампаній зловмисники розсилали своїм жертвам листи, всередині яких містилися посилання на сервер Adobe.

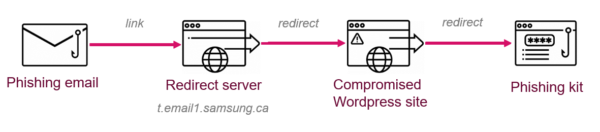

“Раніше він (сервер – ред.) використовувався компанією Samsung. Це дозволяло хакерам створити видимість легітимного домену Samsung – це підвищувало довіру у жертв. Таким чином, жертви перенаправлялись як би на сторінку введення облікових даних для входу в Office 365”, – йдеться в повідомленні.

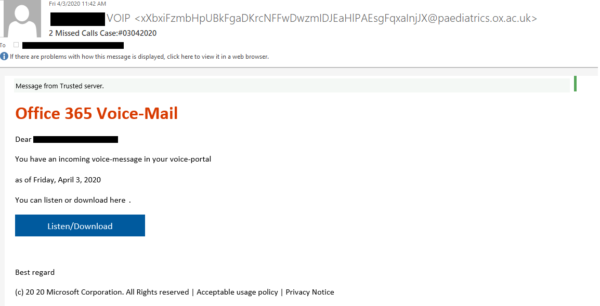

На початку квітня 2020 року була зафіксована інша фішингова кампанія, в темі листа вказувалося “Голосова пошта Office 365”. У листі говорилося, що для прослуховування повідомлення потрібно перейти за посиланням, однак якщо жертва натискала на посилання, її перенаправляли на фішингову сторінку, що маскується під сторінку входу в Office 365. Листи також приходили з декількох згенерованих адрес, які належали цим піддоменам різних відділів Оксфордського університету .

Компанія Check Point поінформувала Оксфордський університет, компанії Adobe і Samsung про свої висновки.

Експерти радять користувачам Office 365 використовувати різні паролі для хмарного додатка, це може захистити ваші акаунти, якщо один з них буде зламаний. Крім цього рекомендується використовувати рішення безпеки для пошти і для хмар і не вводити свої облікові дані при переході за підозрілими посиланнями.