Об этом сообщает Engadget.

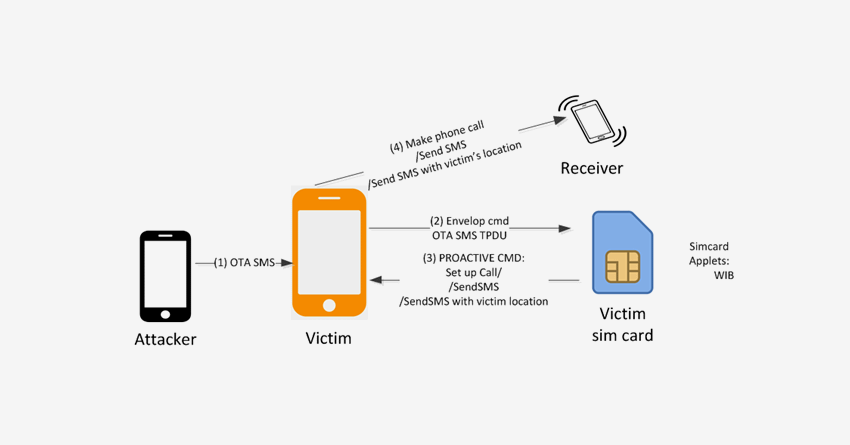

Уточняется, что обнаруженная проблема предполагает использование Wireless Internet Browser (WIB), а не S@T Browser. Напомним, что и то, и другое – это Java-апплеты, которые мобильные операторы устанавливают на SIM-карты.

При помощи WIB преступники имеют возможность отправлять специальные SMS, выполняющие инструкции STK (SIM Toolkit) на SIM-картах в том случае, если оператор не позаботился о собственной безопасности. WIB поддерживает получение данных о вызовах пользователя, о местоположении, об отправке запросов SS и USDD, о запуске браузера и отображении текстового сообщения.

Сообщается, что таким образом злоумышленники смогут даже инициировать телефонный звонок или же прослушивать разговоры.

При этом атака была обнаружена еще в 2015 году, но результаты не были опубликованы, поскольку исследователи опасались последствий. По оценкам специалистов, SIM-карт с уязвимыми WIB существовало “сотни миллионов”,

Однако, анализ, проведенный недавно компанией SRLabs свидетельствует о том, что атака не настолько опасна. При проверке более 800 карт по всему миру эксперты пришли к выводу, что большинство операторов сегодня не используют WIB.

- на 10,7% SIM-карт установлен WIB;

- лишь 3,5% уязвимо для атак на WIB;

- в общей сложности только 9,1% протестированных SIM-карт уязвимы для атак на S@T Browser или WIB.

На основании полученной информации эксперты сделали заключение, что в контексте атак на мобильные сети WIBAttack в ближайшей перспективе будут менее привлекательными, чем атаки на SS7 или социальная инженерия.

Фото: Хакер

- Обнаружена атака на SIM-карты, которая позволяет следить за людьми.

Держава змінює правила тютюнового та алкогольного ринку: Гетманцев про свій законопроєкт, економіст – критикує

Держава змінює правила тютюнового та алкогольного ринку: Гетманцев про свій законопроєкт, економіст – критикує